Proteja seu DNS no MikroTik – Veja Como.

Postado em 23/jul/2018 em MikroTik

Proteja de DNS no MikroTik routerOS.

Saiba que um roteador MikroTik com recurso de DNS habilitado, pode ser definido como um serviço para que qualquer cliente que solicite a resolução de nomes a ele, então, proteja seu DNS.

Um roteador MikroTik configurado, pode ser classificado como um servidor de DNS primário, sob suas configurações de DHCP que entregam os IPs ao usuário final. No entanto, uma vez habilitado, surgirão os problemas.

Quando a autorização a estes pedidos remotos são habilitados, o roteador MikroTik responde às solicitações TCP e UDP DNS na porta 53.

Sendo assim, independente da interface ou lado de sua rede, o serviço será requisitado e respondido.

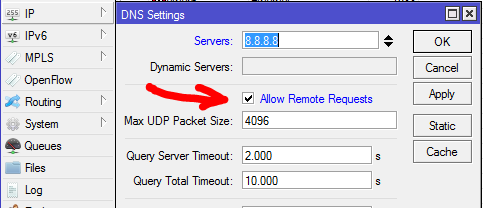

Na tela abaixo, foi citado um exemplo de DNS externo, sendo o google (8.8.8.8), porém, é apenas um exemplo.

Proteja seu DNS MikroTik

Veja quais são os tipos de DNS

O autoritativo é responsável por manter os mapas referentes a uma zona local. Além, também, de responder a requisições vindas de máquinas de todo o mundo, que precisarem resolver nomes de domínio da zona sobre a qual este servidor tem autoridade;

O recursivo é responsável por receber as consultas DNS dos clientes locais e consultar os servidores externos, de modo a obter respostas às consultas efetuadas.

Um problema bastante comum de configuração é permitir que qualquer máquina na Internet faça consultas ao servidor DNS recursivo.

Servidores com esse problema são comumente chamados de servidores DNS recursivos abertos, pois apenas o servidor autoritativo é que deve responder a consultas vindas de máquinas externas.

Quais são os riscos do Serviço de DNS?

Toda organização que possua um servidor DNS recursivo aberto corre o risco de ter esse servidor envolvido nos seguintes ataques:

Ser vítima de ataques de envenenamento de cache (cache poisoning), que levam o servidor recursivo a armazenar informações forjadas. Tais informações podem ser usadas para comprometer a segurança de clientes que façam consultas a esse servidor.

Ter esse servidor abusado por atacantes e utilizado para desferir ataques de negação de serviço distribuídos (DDoS), podem implicar nas seguintes consequências:

- o grande número de consultas DNS forjadas recebidas além da quantidade de respostas enviadas para a vítima, podem consumir uma quantidade considerável de velocidade da rede.

- dependendo do contrato do provedor de conectividade, a rede com o DNS aberto sendo abusado pode ser co-responsabilizada em caso de ataque de negação de serviço contra terceiros.

Importante: Caso a rede onde está instalado o servidor DNS recursivo não possuir regras de ingress filtering, ainda assim, um atacante poderá forjar o IP dos clientes desse servidor. Em seguida, poderá realizar consultas DNS em grande quantidade, causando uma negação de serviço interna à rede

Aprenda a bloquear estes tipos de ataques e Proteja seu DNS.

Regras básicas podem fazer a grande diferença no momento de colocar uma rede em produção, e no MikroTik:

Regra que bloqueia a requisição de DNS na interface do Link (externa)

add action=drop chain=input comment="Bloqueio DNS" dst-port=53 in-interface=Link protocol=udp

Regra que bloqueia a requição de DNS à rede dos clientes/usuários

A rede 10.11.12.0/24 foi representada como sendo de clientes

add action=drop chain=forward comment="Bloqueio DNS Range Clientes" dst-port=53 in-interface=Link protocol=udp dst-address=10.11.12.0/24

Aprenda sobre DNS e Firewall MikroTik

Segue aqui um convite.

Indicamos a todos a se inscreverem nos cursos que ajudam os profissionais a projetar e configurar um Firewall MikroTik .

Estes tópicos também são abordados em nossos treinamentos.

1- Básico – MikroTik Network Associate (Presencial)

2- Curso Totalmente On-Line (em formato Telepresencial ao vivo)

Inscreva-se agora mesmo e aprenda a montar e configurar um Firewall MikroTik.

Aprimore seu conhecimento e garanta proteção e a melhor qualidade em sua empresa..

Abraços

Rogério Barion ENTELCO TELECOM